Google Dorking

Dasar-Dasar Google Dorking

Peringatan Penting: Google Dorking (atau Google Hacking) adalah teknik pencarian lanjutan menggunakan operator Google untuk menemukan informasi sensitif yang terindeks secara publik. Teknik ini sah untuk tujuan penelitian keamanan, OSINT (Open Source Intelligence), atau penetration testing dengan izin. JANGAN gunakan untuk aktivitas ilegal seperti hacking tanpa izin, stalking, atau eksploitasi data pribadi. Selalu patuhi hukum dan etika.

Artikel ini membahas dasar-dasar Google Dork secara detail, beserta contoh praktis.

Apa Itu Google Dorking?

Google Dorking adalah metode memanfaatkan advanced search operators Google untuk menggali informasi tersembunyi di web, seperti file konfigurasi, database bocor, atau vulnerability. Dikembangkan oleh hacker etis, teknik ini sering digunakan dalam Google Hacking Database (GHDB) yang dikelola oleh Exploit-DB.

Manfaat:

- Identifikasi vulnerability situs web

- OSINT untuk investigasi.

- Audit keamanan sendiri.

Risiko: Bisa mengungkap data sensitif jika tidak diamankan dengan baik (misalnya, robots.txt salah konfigurasi).

Operator Dasar Google Dork

Google mendukung operator khusus. Berikut daftar lengkap dengan penjelasan:

| Operator | Fungsi | Contoh |

|---|---|---|

| “” (kutipan ganda) | Pencarian frasa eksak | “admin login” → Cari frasa tepat “admin login. |

| OR | Pencarian alternatif | site:example.com (pdf OR doc) → File PDF atau DOC disitus tersebut. |

| • (minus) | Eksklusi kata | hacking -tutorial → Hasil hacking tanpa kata “tutorial”. |

| site: | Batasi domain/situs | site:gov filetype:pdf → PDF di situs .gov. |

| filetype:** (atau ext:) | Jenis file spesifik | filetype:sql “password” → File SQL berisi kata “password”. |

| inurl: | Kata di URL | inurl:admin → URL mengandung “admin” |

| intitle: | Kata di judul halaman | intitle:”index of” → Halaman dengan judul “index of”. |

| intext: | Kata di isi halaman | intext:”confidential” → Teks halaman berisi “confidential”. |

| cache: | Versi cache Google | cache:example.com → Cache halaman situs. |

| related: | situs terkait | related:example.com → Situs mirip. |

| link: | Backlink | link:example.com → Situs yang link ke example.com |

| +** (plus, deprecated) |

Sinkron dengan spasi | Gunakan kutip sekarang. |

Kombinasi Operator: Gabungkan untuk hasil presisi, misalnya intitle:”index of” inurl:backup.

Contoh Google Dork Praktis

Berikut contoh dari kategori umum (dari GHDB). Ganti dengan situs Anda sendiri untuk testing.

- Directory Listing Terbuka (Vulnerability Umum)

Copy code

Hasil: Daftar file server yang tidak diamankan (bisa unduh file sendiri).

Contoh Nyata: intitle:”index of” wp-content → Plugin WordPress terbuka. - File Konfigurasi Bocor

1ext:env | ext:config intext:”DB_PASSWORD”

Hasil: File .env Laravel atau config dengan password database.

Contoh: filetype:env “APP_KEY” - Login Admin Pages

Copy code

inurl:admin intitle:”login” filetype:php

Hasil: Halaman login admin PHP rentan brute force. - Database Dump

Copy code

ext:sql | ext:txt | ext:dump “insert into” (user OR pass)

Hasil: Backup database dengan username/password. - Sensitive Documents

Copy code

site:*.edu filetype:xls intext:”ssn”

Hasil: File Excel di situs universitas berisi SSN (Social Security Number) - Error Messages (Info Leak)

Copy code

intext:”sql syntax near” filetype:php

Hasil: Error SQL injection di situs PHP. - Jupyter Notebook Bocor (Modern)

Copy Code

intitle:”Jupyter” inurl:notebook

Hasil: : Notebook ML dengan API key terbuka. - OSINT untuk Email

Copy code

site:example.com @gmail.com

Hasil: Email Gmail karyawan di situs perusahaan.

Dork Kombinasi Kuat

Copy code

intitle:”index of” inurl:(backup | wp-admin | private) -inurl:(forum | chat)

→ Directory sensitif tanpa forum palsu.

Google Dork untuk OSINT dan Security Audit

- Cek Situs Sendiri : site:yourdomain.com filetype:log → Log bocor?

- Competitor Analysis : site:competitor.com inurl:api

- Vulnerability Hunting : Gunakan GHDB di exploit-db.com.

Tools Pendukung Google Dorking

| Tools | Deskripsi | Link |

|---|---|---|

| Google Hacking Database (GHDB) | 6.000+ dork siap pakai. | exploit-db.com/ghdb |

| Photon | Crawler + dork otomatis. | GitHub: santosomar/photon |

| Dorkify | GUI untuk generate dork. | dorkify.io |

| Maltego | OSINT framework dengan dork. | paterva.com |

| theHarvester | Email/OSINT dengan dork. | GitHub: laramies/theHarvester |

Tips dan Best Practices

- Gunakan VPN/Tor: Lindungi privasi saat dorking massal.

- Rate Limiting: Jangan spam query (Google bisa blokir IP).

- Verifikasi Hasil: Cek apakah masih valid; indeks berubah.

- Etika: Laporkan vulnerability via bug bounty (HackerOne/Bugcrowd).

- Alternatif: Bing/Yandex punya operator mirip.

- Belajar Lebih Lanjut: Buku “Google Hacking for Penetration Testers” oleh Johnny Long.

Cara Melindungi Situs dari Google Dork

- Tambah robots.txt: Disallow: /admin/.

- Gunakan .htaccess blokir directory listing.

- Enkripsi file sensitif.

- Monitor dengan Google Search Console.

Kesimpulan

Google Dorking adalah senjata ampuh untuk reconnaissance di cyber security, tapi seperti pisau bermata dua—gunakan dengan bijak. Mulailah dengan dork sederhana pada situs Anda sendiri, lalu eksplor GHDB. Teknik ini membuka pintu ke dunia OSINT yang luas!

Disclaimer! : Informasi ini untuk edukasi. Penyalahgunaan bertanggung jawab pribadi.

Bagikan Artikel ini…

Artikel Terbaru

Kategori Artikel:

Recently Post

Certified Ethical Hacker (CEH)

Certified Ethical Hacker (CEH) v13: Standar Terbaru [...]

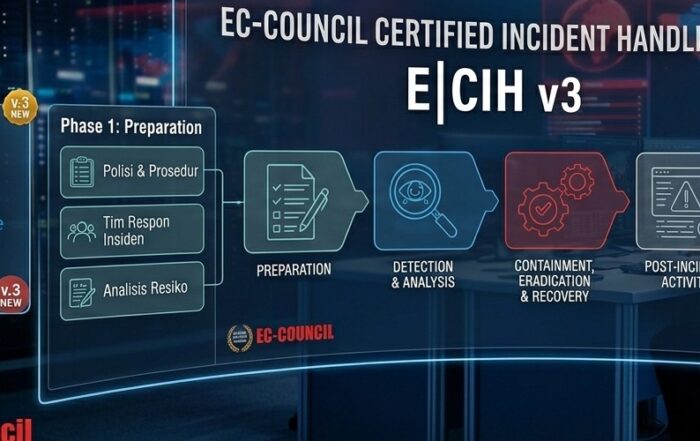

EC-Council Certified Incident Handler v.3

EC-Council Certified Incident Handler v.3: Panduan [...]

Excel Hacks: 30 Trik Penting yang Harus Diketahui Pegawai Modern

Excel Hacks: 30 Trik Penting yang Harus [...]